FBI alerta por vulneración de cuentas de Signal de políticos, militares y periodistas

Estados Unidos apunta que detrás de esta campaña están los servicios de inteligencia de Estados Unidos.

- Redacción AN/ SBH

El Buró Federal de Investigaciones (FBI) y la Agencia de Seguridad de Infraestructura y Ciberseguridad (CISA) de Estados Unidos emitieron alerta pública sobre una campaña global de los Servicios de Inteligencia Rusos (RIS)

Según Estados Unidos, esta campaña busca vulnerar cuentas individuales de aplicaciones de mensajes, específicamente Signal, aunque los métodos también pueden aplicarse a otras plataformas similares.

El reporte dice que los atacantes se centran principalmente en individuos de alto valor de inteligencia, lo que incluye a funcionarios y exfuncionarios del gobierno de Estados Unidos, personal militar, figuras políticas y periodistas.

Hasta la fecha, esta campaña ha logrado el acceso no autorizado a miles de cuentas a nivel mundial, aunque no se especificó un número exacto ni su ubicación.

Una vez comprometida la cuenta, los delincuentes pueden leer los mensajes de la víctima, acceder a sus listas de contactos, enviar mensajes suplantando su identidad y lanzar nuevos ataques de phishing hacia otras personas.

Las autoridades enfatizan que la vulnerabilidad no está en la encriptación ni en la seguridad de la aplicación en sí, sino en el engaño a los usuarios.

Los ciberactores utilizan técnicas de ingeniería social, enviando mensajes que se hacen pasar por cuentas automatizadas de soporte, como un “Signal Security Support ChatBot”.

Estos mensajes suelen alertar falsamente sobre supuestas fugas de datos, inicios de sesión desde otros dispositivos o la necesidad de implementar una “verificación obligatoria de dos factores”.

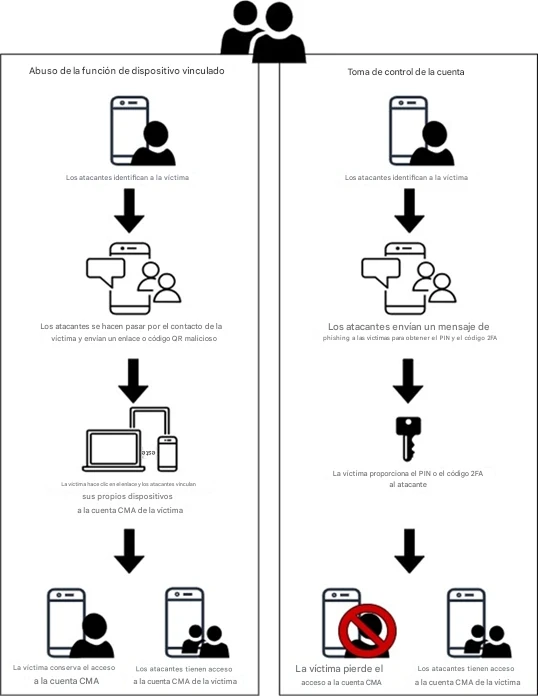

El ataque se ejecuta mediante dos esquemas principales:

Abuso de la función de dispositivos vinculados: Los atacantes suplantan a un contacto de la víctima y le envían un enlace malicioso o un código QR. Si la víctima interactúa con él, permite inadvertidamente que los atacantes vinculen sus propios dispositivos a la cuenta de mensajería.

El otro esquema es mediante la toma total de la cuenta: Mediante engaños, los atacantes solicitan a la víctima su PIN y código de autenticación de dos factores (2FA). Al entregar esta información, la víctima pierde el acceso a su cuenta y los delincuentes toman el control absoluto de la misma.

El FBI y CISA presentaron una serie de recomendaciones para mitigar el riesgo de que estas tácticas anulen la protección de la encriptación de extremo a extremo:

–No compartir códigos: Nunca comparta su PIN ni sus códigos de autenticación de dos factores (2FA)

-El soporte técnico legítimo de estas aplicaciones se comunica principalmente por correo electrónico oficial y jamás solicitará códigos de verificación mediante mensajes directos dentro de la aplicación.

–Desconfiar de enlaces y mensajes inusuales: Inspeccione bien los enlaces antes de hacer clic y trate con sospecha cualquier mensaje inesperado, incluso si proviene de un “amigo” que hace una petición extraña.

–Revisar los chats grupales: Verifique regularmente la lista de participantes en sus grupos para identificar cuentas falsas o duplicadas.

–Activar la autodestrucción de mensajes: Utilice las funciones de caducidad para que los mensajes confidenciales se eliminen automáticamente después de un período establecido.

–Reportar incidentes rápidamente: Si sospecha que ha sido víctima, detenga toda interacción, repórtelo al equipo de seguridad de su organización y presente una queja en el Centro de Denuncias de Delitos en Internet (IC3) en www.ic3.gov o ante la oficina local del FBI.